Anlässlich des diesjährigen „World Password Day“ veröffentlichte der Sicherheitshersteller Kaspersky eine Studie, die zeigt, dass bei Verwendung einer einzigen High-End-GPU zum Brute-Force-Cracken von Passwort-Hashes, die durch den MD5-Algorithmus geschützt sind, etwa 60 % der Passwörter innerhalb einer Stunde und etwa 48 % davon sogar innerhalb einer Minute geknackt werden können, was in der Branche erneut Bedenken hinsichtlich der Sicherheit herkömmlicher Passwörter auslöst.

Für die Studie wählte Kaspersky einen Stichprobensatz mit mehr als 231 Millionen eindeutigen Passwörtern aus Dark-Web-Leak-Datenbanken aus, von denen 38 Millionen neue Daten aus der vorherigen Forschungsrunde waren. Die Forscher verwendeten MD5, um diese Klartext-Passwörter erneut zu hashen, und führten Cracking-Tests auf einer einzelnen NVIDIA RTX 5090-Grafikkarte durch. Die Ergebnisse zeigten, dass die überwiegende Mehrheit der Passwörter in sehr kurzer Zeit wiederhergestellt werden konnte, was auch die Fragilität moderner Kryptografiesysteme vor dem Hintergrund der zunehmenden Beliebtheit leistungsstarker Hardware verdeutlichte.

Obwohl die RTX 5090 keine Mainstream-Grafikkarte für normale Desktop-Benutzer ist und teuer ist, wies Kaspersky darauf hin, dass dies keine wesentliche Schwelle darstellt. Angreifer können gleichwertige GPUs zu geringen Kosten über Cloud-Dienste mieten und „stundenweise“ für das Knacken von Passwörtern abrechnen. Das bedeutet, dass ein normales Unternehmen oder eine Website, selbst wenn sie diese teure Hardware nicht lokal einsetzt, nach einem Verlust ihrer Passwortdatenbank in realen Angriffsszenarien immer noch mit hochintensiven Cracking-Möglichkeiten konfrontiert ist.

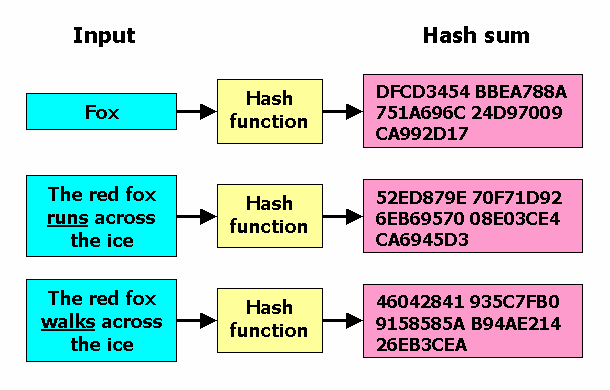

Der Forschungsbericht betont, dass sich die Schlussfolgerung dieses Tests nicht auf das Klartext-Passwort selbst bezieht, sondern auf das strukturelle Risiko von „schnellen Hashing-Algorithmen“ hinweist: Jedes System, das sich nur auf Hochgeschwindigkeits-Hashing-Algorithmen wie MD5 zum Speichern von Passwörtern verlässt, ist nach dem Diebstahl der Datenbank nicht mehr ausreichend sicher. Kaspersky erklärte in dem Bericht unverblümt: „Ein Angreifer braucht nur eine Stunde, um drei der fünf Passwörter aus der geleakten Liste zu knacken.“ Da sich die GPU-Leistung weiter verbessert, verkürzt sich die verbleibende Sicherheitspufferzeit für herkömmliche Passwort-Hashes erheblich.

Die Analyse von Kaspersky geht davon aus, dass ein Hauptgrund für die Verbesserung der Angriffseffizienz in der hohen Vorhersehbarkeit der menschlichen Passwortauswahl selbst liegt. Durch Musteranalysen von mehr als 200 Millionen durchgesickerten Passwörtern stellten Forscher fest, dass viele Benutzer immer noch „Routine“-Passwörter wie gebräuchliche Wörter, Zahlenfolgen und Tastatursequenzkombinationen verwenden. Solche Muster können leicht in Wörterbuchangriffe und regeloptimierte Cracking-Algorithmen integriert werden, was die Zeit für umfassende Suchvorgänge erheblich verkürzt.

Diese Studie steht auch im Gegensatz zur vorherigen Runde ähnlicher Analysen, die Kaspersky im Jahr 2024 durchgeführt hat. Die Ergebnisse zeigen, dass sich die Gesamtknackbarkeit von Passwörtern im Jahr 2026 im Vergleich zu vor zwei Jahren leicht verschlechtert hat. Auch wenn das Ausmaß nicht groß ist, sondern nur ein Anstieg um einige Prozentpunkte, geht der Trend immer noch in Richtung „leichter zu durchbrechen“. Kaspersky wies darauf hin, dass die Hauptmotivation für Angreifer, „die Geschwindigkeit zu erhöhen“, in der jährlichen Iteration der GPU-Leistung liegt, während die Verbesserungen bei den Passwortgewohnheiten der Benutzer nahezu stagnieren, was dazu führt, dass die Kluft zwischen Angriff und Verteidigung immer größer wird.

In der Diskussion um den „Welt-Passwort-Tag“ glauben viele Sicherheitsexperten, dass es besser ist, diesen Tag in „Abschieds-Passwort-Tag“ zu ändern, anstatt weiterhin den „Passwort-Tag“ zu feiern, um die Branche dazu zu bewegen, die Abhängigkeit von einem einzigen Passwort so schnell wie möglich loszuwerden oder zumindest die Kontosicherheitsarchitektur komplett neu zu gestalten. Obwohl die Aussage, dass „Passwörter tot sind“, seit vielen Jahren immer wieder übertrieben wird, ist die Realität so, dass die meisten Benutzer und Unternehmen immer noch stark auf Passwörter angewiesen sind, um sich anzumelden. Sicherheitswerbe-E-Mails und Marketingkampagnen werden jedes Jahr fortgesetzt, aber sie konnten die aktuelle Situation schwacher Passwörter, häufiger Wiederverwendung und schlechtem Schutz nicht grundlegend umkehren.

Chris Gunner, der „On-Demand-CISO“ beim Managed-Service-Anbieter Thrive, sagte in einem E-Mail-Interview, dass es nicht notwendig sei, Passwörter vollständig aufzugeben, sondern dass dies in eine umfassendere „Identitätssicherheitsstrategie“ integriert werden müsse und nicht isoliert existieren dürfe. Er wies darauf hin, dass selbst sichere Passwörter aufgrund von lockerer Konfiguration, Session-Hijacking oder Berechtigungsmissbrauch wirkungslos sein können, wenn die Identitäts- und Zugriffsverwaltungsumgebung nicht über eine einheitliche Governance verfügt. Daher werden Passwörter am besten an den zweiten Faktor gebunden, wobei Faktoren wie der Biometrie Vorrang eingeräumt wird, die schwieriger zu umgehen sind.

Gunner schlug außerdem vor, die Multi-Faktor-Authentifizierung mit Identity Governance und Terminal-Schutz zu integrieren, um ein umfassenderes Zero-Trust-Modell aufzubauen und das Risiko einer lateralen Bewegung zu verringern, nachdem ein einzelnes Konto durch eine verfeinerte Zugriffskontrolle und kontinuierliche Überprüfung kompromittiert wurde. Seiner Ansicht nach sollten Organisationen davon ausgehen, dass „früher oder später die erste Tür geöffnet wird“ und dahinter mehrere Verteidigungsebenen aufbauen, anstatt alle ihre Hoffnungen auf komplexe Passwörter und „korrekte Hash-Speicherung“ zu setzen.

Steven Furnell, leitendes Mitglied des IEEE und Professor für Netzwerksicherheit an der University of Nottingham, erinnerte daran, dass das Passwortproblem nicht nur auf der Ebene bleiben darf, „Benutzern beizubringen, sich selbst zu retten“. Er sagte, dass Passwörter in Zukunft nicht wirklich verschwinden werden und dass auch der Einsatz von Sicherheitstechnologien der neuen Generation (wie passwortlose Anmeldung, Passkey usw.) äußerst uneinheitlich sei. Viele Websites und Dienste bieten noch keinen Support, was dazu führt, dass Benutzer zwischen herkömmlichen Passwörtern und neuen Lösungen hin und her wechseln müssen, was zu einer fragmentierten Erfahrung und gleichzeitig bestehenden Risiken führt.

Furnell wies darauf hin, dass viele aktuelle Dienste den Benutzern entweder nicht klar erklären, wie sie sichere Passwörter erstellen, die modernen Standards entsprechen, oder einfach keine ausreichend strengen Passwortrichtlinien implementieren, was es Benutzern ermöglicht, sich mithilfe schwacher Passwörter einfach zu registrieren oder den Prozess zu ändern, wodurch Gefahren von der Quelle verborgen bleiben. Seiner Ansicht nach besteht das eigentliche Signal, das dieser „Welt-Passwort-Tag“ aussenden sollte, nicht darin, die Benutzer erneut aufzufordern, „das Sicherheitsbewusstsein bewusst zu erhöhen“, sondern darin, diejenigen Websites und Diensteanbieter, die immer noch Passwörter als Hauptauthentifizierungsmethode verwenden, dazu zu drängen, ihrer gebührenden Sicherheitsverantwortung nachzukommen und die Implementierung sichererer Anmeldeoptionen und vernünftigerer Passwortanforderungen zu fördern.

Nach Ansicht vieler Experten sollte die Initiative nicht allein beim Endbenutzer liegen, sei es bei der Einführung strengerer Passwortverwaltungsregeln oder bei der Umstellung auf Multi-Faktor-Authentifizierung, Passkey oder sogar „passwortlose“ Lösungen, sondern erfordert von Organisationen und Dienstanbietern systemische Architekturanpassungen. In einer Zeit, in der GPU-Rechenleistung reichlich vorhanden ist und schnelle Hashing-Algorithmen wie MD5 nutzlos sind, sollte jedes Passwort, das sich selbst als „komplex, zufällig und gehasht“ betrachtet, nicht als letzte Verteidigungslinie, sondern lediglich als einfaches Schloss an der Tür betrachtet werden. Was wirklich über die Sicherheit entscheidet, ist das gesamte Identitäts- und Zugangskontrollsystem dahinter.