Als Reaktion auf die Intensivierung von Spyware-Angriffen auf Landesebene in den letzten Jahren entwickelt Google eine neue optionale Funktion für das Android-System: Intrusion Logging. Diese Funktion ist nicht für normale Benutzer gedacht, sondern hilft Netzwerksicherheitsforschern, durch eine eingehende Prüfung der Systemprotokolle zu überprüfen, ob das Gerät mit Spyware infiziert wurde.

Die Einbruchsprotokollierung wird in den erweiterten Android-Schutzmodus versetzt. Der erweiterte Android-Schutzmodus ist eine optionale Funktion, die Google für Android-Benutzer eingeführt hat. Nachdem Benutzer diese Funktion aktiviert haben, werden einige Systemoptionen zur Verbesserung der Sicherheit deaktiviert. Nach der Aktivierung des erweiterten Schutzmodus wird es beispielsweise deutlich schwieriger, über Schwachstellen im Browser-Kernel zu infizieren.

Der erweiterte Schutzmodus kann auch mit forensischen Geräten umgehen, die versuchen, wichtige Informationen aus dem System zu extrahieren. Bei einem früheren Spyware-Angriff auf nationaler Ebene in Serbien verwendeten die serbischen Behörden von Cellebrite entwickelte forensische Tools, um Android-Geräte zu entsperren, installierten dann Spyware und überwachten das Ziel weiter.

Durch die Einbruchsprotokollierung können Forscher umfassende Protokolle erhalten:

Bei der Intrusion-Logging-Funktion handelt es sich im Wesentlichen um einen neuen Protokolltyp, der von Google für das Android-System entwickelt wurde. Dieser neue Protokolltyp ist umfassender und detaillierter als das reguläre Protokoll des Android-Systems. Es wird verwendet, um verschiedene Softwareereignisse aufzuzeichnen und Beweise zu sammeln, um Benutzern und Netzwerksicherheitsforschern dabei zu helfen, die Einzelheiten mutmaßlicher Spyware-Angriffe zu verstehen.

In der Vergangenheit stützte sich die forensische Analyse hauptsächlich auf Protokolle, die nicht für die Erkennung von Eindringlingen konzipiert waren. Solche Protokolle sind für Netzwerksicherheitsforscher nicht sehr nützlich, da sie nur für kurze Zeit aufbewahrt und häufig überschrieben werden. Die Latenzzeit von Spyware kann sehr lang sein, und wenn die Protokolle überschrieben werden, können Forscher die Quelle des Angriffs nicht zurückverfolgen.

Mit der Einbruchsprotokollierungsfunktion erstellt und sammelt das System nun täglich Protokolle, wenn diese Funktion aktiviert ist. Die gesammelten Protokolle werden mithilfe hochfester Algorithmen verschlüsselt und auf das Google-Konto des Benutzers hochgeladen. Selbst wenn die Protokolle lokal gelöscht werden, können Forscher daher weiterhin über die Cloud nach Protokollen suchen.

An dieser Stelle sei erwähnt, dass die Intrusion-Logging-Funktion zwar bereits im Jahr 2025 entwickelt wurde, Google sie aber erst jetzt schrittweise einsetzt. Google gab in seinem Blog an, dass diese Funktion auf Geräten mit dem Android-Update vom 16. Dezember 2025 oder höher eingeführt wird.

Welche Tracking-Ereignisse bietet die Einbruchsprotokollierung:

Wann wurde das Android-Gerät entsperrt?

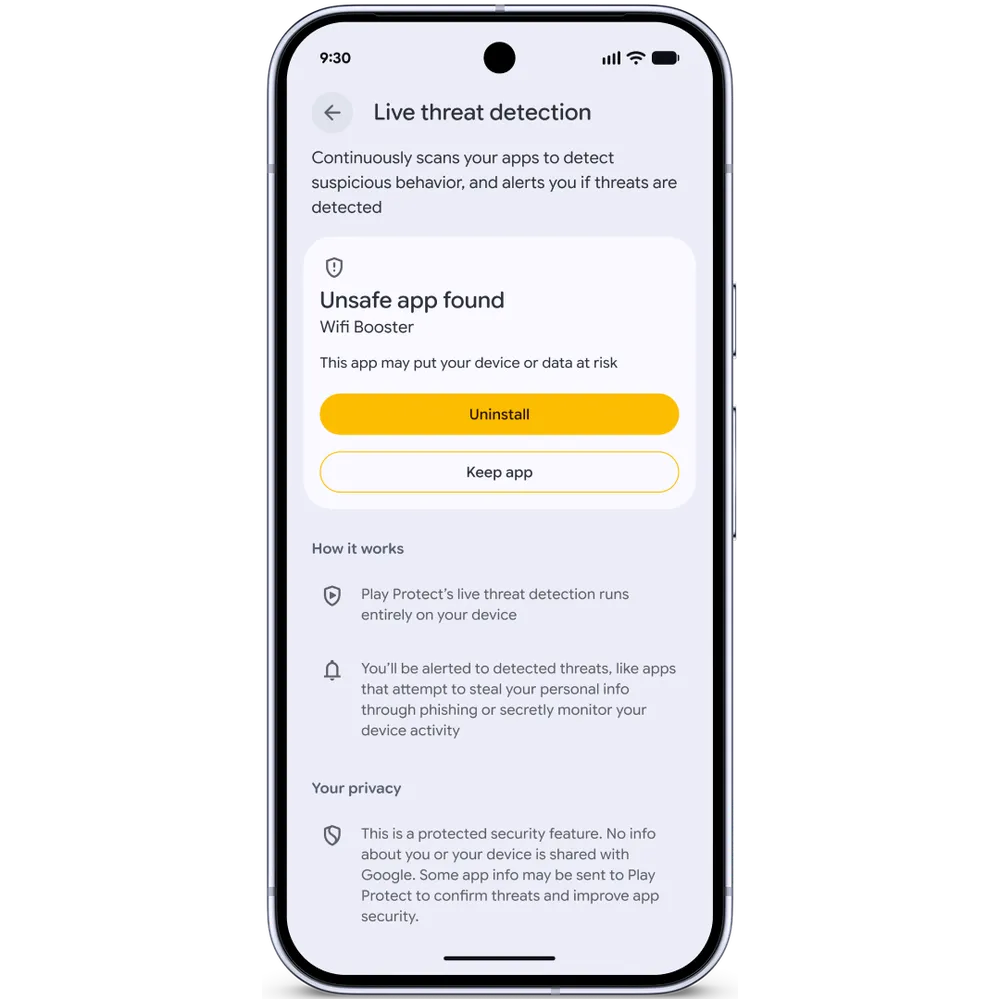

Wenn eine Anwendung installiert, gestartet oder deinstalliert wird

Mit welchen Websites oder Servern ist das Android-Gerät verbunden?

Verwendet jemand das Zielgerät, um eine Verbindung zu ADB herzustellen (forensische Tools müssen eine Verbindung über ADB herstellen und die Daten lesen)?

Hat jemand versucht, die Protokolle für die obige Spur zu löschen (dies würde darauf hindeuten, dass jemand versucht hat, Beweise für den Angriff zu verbergen)?